Zraniteľnosť produktu Cisco CVE-2018-0375. Partneri ZLAN

Výrobca sieťového a bezpečnostného hardvéru, Cisco , je za posledných päť mesiacov zasiahnutý piatou hlavnou chybou zabezpečenia pre svoju sadu Cisco Policy Suite. Cisco je spoločnosť, ktorá sa špecializuje na vytváranie sieťových riešení pre poskytovateľov služieb a podniky. Toto umožňuje spoločnostiam spravovať, obmedzovať a monitorovať, ako zákazníci a zamestnanci používajú sieťové služby spoločnosti prostredníctvom sieťovo rušivých príkazov, ktoré pristupujú, sledujú a zhromažďujú údaje o online aktivite používateľov. Tieto informácie sú prístupné prostredníctvom jedného centrálneho správcu kontrolovaného poskytujúcou spoločnosťou a prostredníctvom tohto systému sa presadzujú zásady spoločnosti týkajúce sa používania internetu, ako napríklad blokovanie určitých webových stránok. Softvér, ktorý spoločnosť Cisco vydáva zámerne, obsahuje také funkcie narušujúce sieť, ktoré spoločnosti umožňujú úplné a efektívne sledovanie systému. Ak však dôjde k narušeniu prihlasovacích údajov správcu alebo k škodlivému outsideru, ktorý je schopný získať prístup do príkazového centra, mohol by spôsobiť katastrofu v celej sieti, mať úplný prístup k aktivite používateľov a mať kontrolu nad ich doménami on si vyberie. To je to, v čom spoločnosti Cisco práve hrozilo riziko CVE-2018-0375 (ID chyby: CSCvh02680 ), ktorá získala bezprecedentné CVSS hodnotenie závažnosti 9,8 z možných 10. Zraniteľnosť bola zistená prostredníctvom interného testovania bezpečnosti vykonaného spoločnosťou Cisco.

Správa spoločnosti Cisco o tejto záležitosti bola zverejnená 18. júla 2018 o 1600 hodín GMT a odporúčanie bolo umiestnené pod identifikačným štítkom „cisco-sa-20180718-policy-cm-default-psswrd.“ Zhrnutie správy vysvetľuje, že zraniteľnosť existovala v nástroji Cluster Manager v aplikácii Cisco Policy Suite (pred vydaním 18.2.0) a mala potenciál umožniť neoprávnenému vzdialenému hackerovi prístup k účtu root vloženému v softvéri. Účet root má predvolené poverenia, takže je vystavený riziku manipulácie, ktorú by hacker mohol použiť na získanie prístupu do siete a na jej kontrolu s úplnými právami správcu.

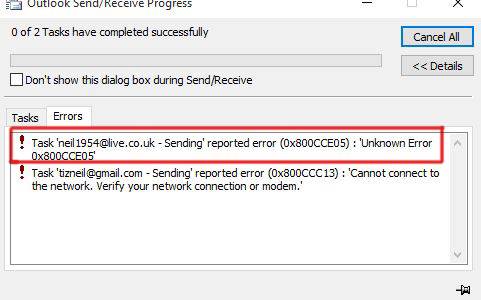

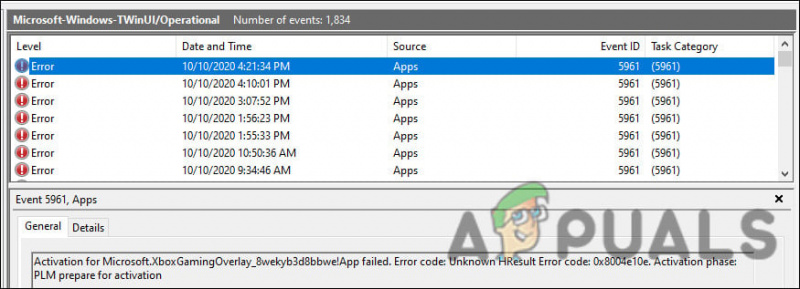

Spoločnosť Cisco zistila, že išlo o zásadnú chybu zabezpečenia a že tento problém neexistuje nijaké riešenie. Spoločnosť preto vydala bezplatnú opravu vo verzii 18.2.0 a všetci používatelia ich produktov boli vyzvaní, aby zabezpečili aktualizáciu svojich sieťových systémov na opravenú verziu. Okrem tejto základnej zraniteľnosti 24 ďalších chýb a chýb boli tiež opravené v novej aktualizácii, ktorá zahŕňala chyby zabezpečenia pri vzdialenom spustení prehrávača Cisco Webex Network Recording Players a chybu zabezpečenia pri prepísaní súboru Cisco SD-WAN.

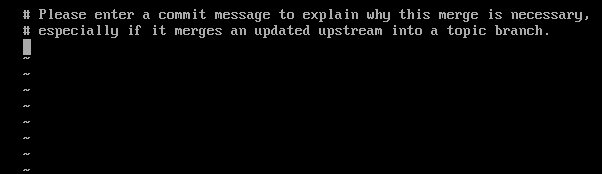

Aby sa zabezpečila aktualizácia systému, od správcov sa vyžaduje, aby skontrolovali svoje zariadenia v rozhraní CLI zariadenia zadaním príkazu about.sh. Toto doručí správcovi výstup o použitej verzii a o tom, či na ňu boli použité nejaké opravy. Všetky zariadenia, ktoré používajú verziu nižšiu ako 18.2.0, sú považované za zraniteľné. Patria sem mobilné telefóny, tablety, notebooky a akékoľvek ďalšie zariadenia, ktoré podnik sleduje pomocou protokolu Cisco.

24 zraniteľností a chýb zahrnutých v aktualizácii verzie 18.2.0. Cisco / Appuals