Bezdrôtový grafický adaptér Microsoft. Notebook G7

Microsoft Wireless Display Adapter V2 bol diagnostikovaný s tromi zraniteľnosťami: zraniteľnosťou vstrekovaním príkazov, zraniteľnosťou narušenej kontroly prístupu a zraniteľnosťou útoku zlých dvojičiek. Prvá zraniteľnosť bola testovaná iba na softvéri Microsoft Wireless Display Adapter V2 verzie 2.0.8350 až 2.0.8372 a bolo zistené, že ovplyvňuje všetky verzie v tomto rozsahu. Zistilo sa, že narušená kontrola prístupu a slabé miesta útoku zlých dvojčiat ovplyvňujú iba verziu softvéru 2.0.8350 v testovanom rozsahu. Ostatné verzie softvéru neboli testované a chyby zabezpečenia zatiaľ neboli zneužité. Zraniteľnosti príkazového vstrekovania bolo priradené označenie CVE-2018-8306 , a bolo jej poskytnuté relatívne mierne hodnotenie rizika.

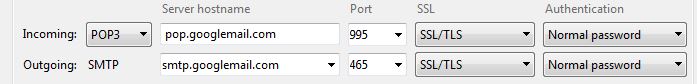

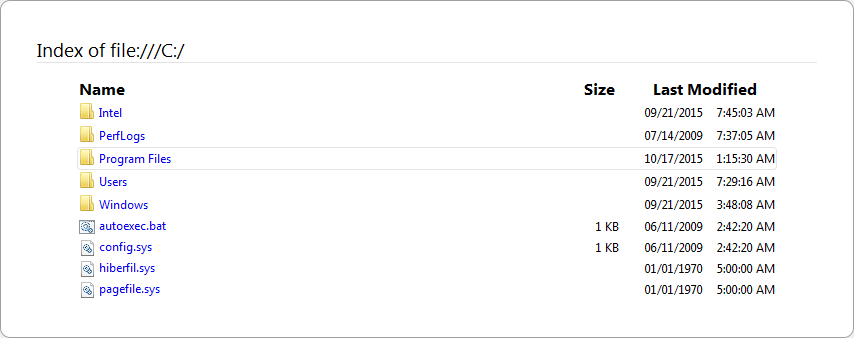

Microsoft Wireless Display Adapter je hardvérové zariadenie, ktoré umožňuje vysielanie obrazoviek zo zariadení Microsoft Windows s povoleným Miracast. Mechanizmus využíva na vysielanie obrazovky pripojenie Wi-Fi Direct a prenosový kanál zvuku a videa Miracast. Proces je šifrovaný WPA2 podľa šifrovania použitého pripojenia Wi-Fi, aby sa zvýšila bezpečnosť.

Aby bolo možné zariadenie spárovať s displejom, ponúka tento mechanizmus pripojenie pomocou tlačidiel aj PIN. Po nadviazaní spojenia nie je potrebné zariadenie overovať pri každom ďalšom pripojení.

Pri pokračovaní v tejto predtým dosiahnutej autorizácii môže dôjsť k zraniteľnosti pri injektovaní príkazov, keď je v parametri „NewDeviceName“ nastavený názov grafického adaptéra. Za vytvorenia situácie, keď znaky uniknú zo skriptov príkazového riadku, sa zariadenie uvedie do bootovacej slučky, kde prestane správne fungovať. Ovplyvneným skriptom tejto chyby je skript „/cgi-bin/msupload.sh“.

Druhá chyba zabezpečenia, narušená kontrola prístupu, sa môže vyskytnúť, keď sa na párovanie zariadení použije metóda konfigurácie tlačidla, ktorá vyžaduje iba to, aby bolo zariadenie v bezdrôtovom dosahu bez nutnosti fyzického prístupu k nej na účely overenia PIN. Len čo je prvé spojenie nadviazané týmto spôsobom, ďalšie spojenia nepotrebujú overenie, čo umožňuje narušenému zariadeniu neobmedzenú kontrolu.

Tretia zraniteľnosť, útok „zlých dvojčiat“, nastane, keď útočník manipuluje používateľa s pripojením k jeho zariadeniu MSWDA pripojením k oprávnenému MSWDA a uvedením iba MSWDA útočníka, ku ktorému sa má používateľ pripojiť. Po nadviazaní spojenia nebude používateľ vedieť, že sa pripojil k nesprávnemu zariadeniu, a útočník bude mať prístup k súborom a údajom používateľa a streamovať obsah v jeho zariadení.

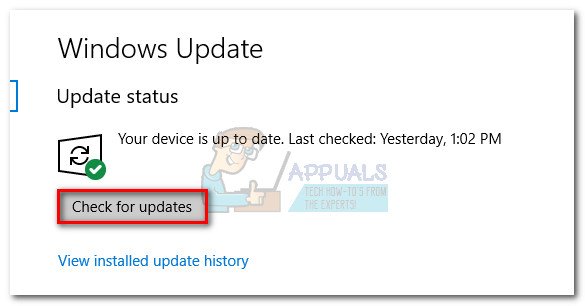

Spoločnosť Microsoft bola pôvodne kontaktovaná 21. januárasvmarca týkajúceho sa tejto skupiny zraniteľností. Číslo CVE bolo pridelené 19. aprílathjúna a aktualizácie firmvéru boli vydané 10. decembrathjúla. Odvtedy spoločnosť Microsoft práve teraz priniesla zverejnenie informácií poradný . Zraniteľnosti majú spoločný dopad na verzie 2.0.8350, 2.0.8365 a 2.0.8372 softvéru Microsoft Wireless Display Adapter V2.

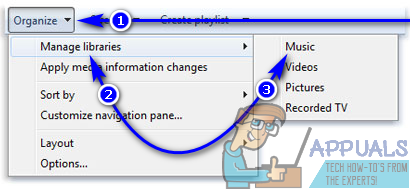

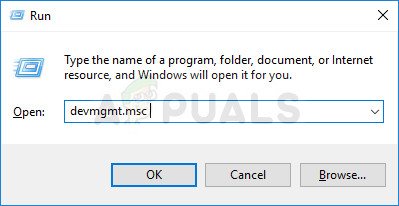

Aktualizácie zabezpečenia označené spoločnosťou Microsoft ako „dôležité“ sú k dispozícii pre všetky tri verzie na ich webových stránkach ako súčasť zverejneného bulletinu zabezpečenia. Ďalšie navrhované zmiernenie vyžaduje, aby používatelia otvorili aplikáciu Microsoft Wireless Display Adapter Windows a na karte „Nastavenie zabezpečenia“ začiarkli políčko „Spárovať s PIN kódom“. To zaisťuje, že na prezeranie jeho obrazovky a zhodu s PIN kódmi je potrebný fyzický prístup k zariadeniu, čo zaisťuje, že sa nežiaduce bezdrôtové zariadenie ľahko nepripojí k nastaveniu. Zraniteľnosti ovplyvňujúce tieto tri verzie dostali a CVSS 3.0 základné skóre každý 5,5 a časové skóre 5 každý.