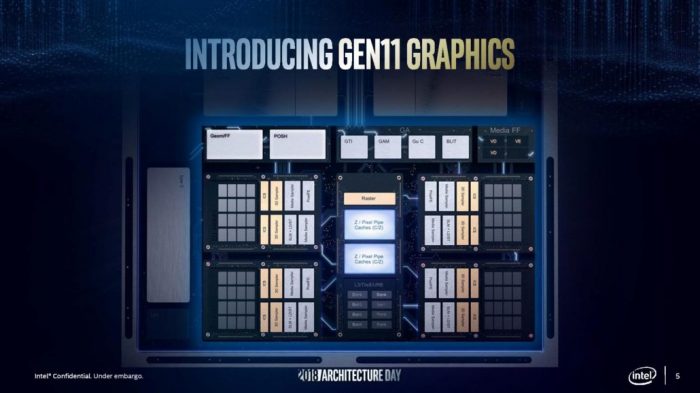

Po objavení zraniteľností triedy Spectre a Meltdown bol piaty procesor Intel ovplyvňujúci zraniteľnosť objavený Giorgi Maisuradze, profesorom Dr. Christianom Rossowom a ich tímom výskumníkov z CISPA Helmholtz Center v Nemecku. Zistená chyba zabezpečenia umožňuje hackerom obísť autorizáciu, aby mohli čítať údaje, a odhaduje sa, že chyba existuje minimálne vo všetkých procesoroch Intel za posledné desaťročie. Aj keď sa táto slabá stránka doteraz študovala iba v procesoroch Intel, očakáva sa, že bude existovať aj v procesoroch ARM a AMD, čo môže viesť k tomu, že hackeri, ktorí využívajú túto chybu v procesoroch Intel, môžu svoje útoky prispôsobiť tak, aby napadli iné procesory, pretože dobre.

Podľa Dr. Rossowa „Bezpečnostná medzera je spôsobená procesormi, ktoré predpovedajú takzvanú spiatočnú adresu pre optimalizáciu behu. Ak môže útočník manipulovať s touto predpoveďou, získa kontrolu nad špekulatívne vykonaným programovým kódom. Môže načítať údaje bočnými kanálmi, ktoré by mali byť chránené pred prístupom. “ Takéto útoky je možné vykonať dvoma primárnymi spôsobmi: prvý znamená, že škodlivé skripty na internetových stránkach majú prístup k uloženým heslám, a druhý posúva tento krok o krok ďalej tým, že umožňuje hackerovi čítať údaje rovnakým spôsobom aj pre nepôvodné procesy tiež prekročenie hraníc prístupu k väčšiemu množstvu hesiel od iných používateľov v zdieľanom systéme. Výskumní pracovníci biely papier v tejto súvislosti ukazuje, že vyrovnávacie pamäte návratových zásobníkov, ktoré sú zodpovedné za predikciu návratových adries, môžu byť použité na vyvolanie nesprávnych predpovedí. Aj keď sa nedávnym opravám na zmiernenie zraniteľností triedy Spectre podarilo zmierniť aj krížové útoky založené na RSB, túto zraniteľnosť je možné v prostredí JIT stále využívať na získanie prístupu do pamätí prehliadača a na načítanie pamäte je možné použiť kód kompilovaný v JIT. týchto hraníc s presnosťou 80%.

Rovnako ako útoky Spectra zneužívajú procesory manipuláciou s adresami vpred, táto chyba existuje aj vo návratových adresách, a preto má prezývku: inverzný útok Spectra. Pretože výrobcovia technológií pracujú na prekonaní štyroch už známych bezpečnostných medzier, prehliadače zostávajú bránou pre škodlivé weby, aby mali prístup k informáciám a manipulovali s procesormi týmto spôsobom. Spoločnosť Intel bola o tejto novo zistenej zraniteľnosti informovaná v máji a bola poskytnutá 90 dní na to, aby mohla sama vyrobiť mitigačnú techniku pred zverejnením tohto objavu. Pretože 90 dní sa skončilo, procesorom spoločnosti Intel naďalej hrozí riziko takýchto zraniteľností, ale je možné zaistiť mier, že spoločnosť posilňuje svoje sily v nádeji, že dospeje k trvalému riešeniu, a dokument white paper stojí do tej doby, aby predviedol dôkladné experimenty a analýza tejto novej zraniteľnosti.

![[VYRIEŠENÉ] Chyba isPostback_RC_Pendingupdates v službe Windows Update](https://jf-balio.pt/img/how-tos/00/ispostback_rc_pendingupdates-error-windows-update.png)