Zdroj ilustrácií trójskych koní - Wikipedia

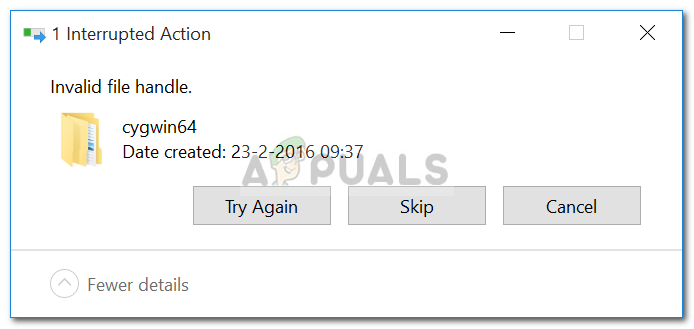

Centrálny správca sietí D-Link je celkom šikovný nástroj. Jedná sa o webový bezdrôtový nástroj na správu prístupových bodov, ktorý vám umožňuje vytvárať a spravovať bezdrôtové siete s viacerými lokalitami a viacerými nájomami. Či už sú nasadené na lokálnom počítači alebo hostené v cloude. Zdá sa však, že mohlo dôjsť k bezpečnostnému problému so softvérom.

Centrálny správca wifi D-Link

Zdroj - D-Link

The D-Link Wifi-Manager softvér je citlivý na útoky na eskaláciu privilégií prostredníctvom trójskeho koňa. Eskalácia privilégií útoky sú úplne bežné a využívajú niektoré chyby v dizajne kódu. Tieto eskalačné útoky dávajú útočníkovi zvýšenú autoritu, ako sa plánovalo. Tu zariadenia s Central WiFiManager CWM-100 1.03 r0098 načítajú vyťažený súbor „quserex.dll“ a vytvárajú nové vlákno bežiace s integritou systému. To dáva útočníkovi úplnú slobodu spustiť akýkoľvek škodlivý kód ako SYSTÉM. Útočníci musia vytvoriť 32-bitový súbor DLL s názvom „ quserex.dll „(Trójsky kôň) a umiestnite ho do rovnakého adresára ako„ CaptivelPortal.exe „, Potom pokračuje v reštartovaní služby“ CaptivelPortal „.

Súbory DLL (Dynamic Link Library) sú spustiteľné súbory, ktoré sú dosť náchylné na útoky. Ak je funkcia knižnice DLL nahradená pôvodnou funkciou a vírusovým kódom, potom spustenie pôvodnej funkcie vyvolá užitočné zaťaženie trójskych koní.

D-Link bol o tomto probléme informovaný 8. augusta a oni to potvrdili. Spoločnosť D-Link začala s opravou chyby v septembri a prisľúbila, že opravu ponúkne do 31. októbra. Tento článok pochádza z tu , kde to bolo pôvodne hlásené.

To je vzhľadom na prípad použitia softvéru Central Wifi-Manager dosť závažná chyba zabezpečenia. Také boli predchádzajúce správy ďalších exploitov týkajúcich sa vzdialeného spustenia kódu, ktoré boli potom opravené. D-Link teda pravdepodobne zneužil toto zneužitie skôr, ako sa 8. novembra dostalo na verejnosť, takže sa nezdá, že by používateľom softvéru hrozilo okamžité ohrozenie.

![[Oprava] Kód chyby Netflix F7053 1803 v prehliadači Mozilla Firefox](https://jf-balio.pt/img/how-tos/66/netflix-error-code-f7053-1803-mozilla-firefox.png)