O'Reilly, aliancia otvorených slúchadiel

CVE-2018-9442, ktorá je v médiách známa ako RAMpage, môže predstavovať problém so všetkými zariadeniami Android vydanými od roku 2012. Zraniteľnosť je skôr variantom problému Rowhammer, ktorý využíva hardvérovú chybu nájdenú v moderných pamäťových kartách. Zjavne to súvisí s tým, ako funguje technológia prchavých záznamov na báze polovodičov.

Vedci uskutočnili pred niekoľkými rokmi testy, ako opakované cykly čítania a zápisu ovplyvňujú pamäťové bunky. Keď sa žiadosti zasielali znova a znova do toho istého radu buniek, operácie vytvorili elektrické pole. Toto pole by teoreticky mohlo zmeniť údaje uložené v iných oblastiach pamäte RAM.

Tieto takzvané Rowhammerove zmeny môžu spôsobiť problémy na počítačoch PC aj na zariadeniach so systémom Android. Ich kreatívne použitie by mohlo umožniť spustenie ľubovoľného kódu.

Konkrétne by zraniteľnosť RAMpage mohla hypoteticky umožniť útoky typu Rowhammer pomocou sieťových paketov a kódu JavaScript. Niektoré mobilné zariadenia by neboli schopné tieto útoky správne spracovať a určite nie sú také závažné ako zariadenia využívajúce karty GPU na stolných počítačoch. Napriek tomu sa problémy s modulmi RAM dodanými od roku 2012 natoľko týkajú, že vedci rýchlo pracujú na ich zmiernení.

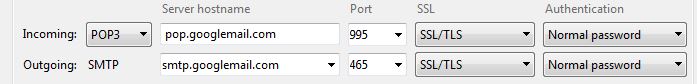

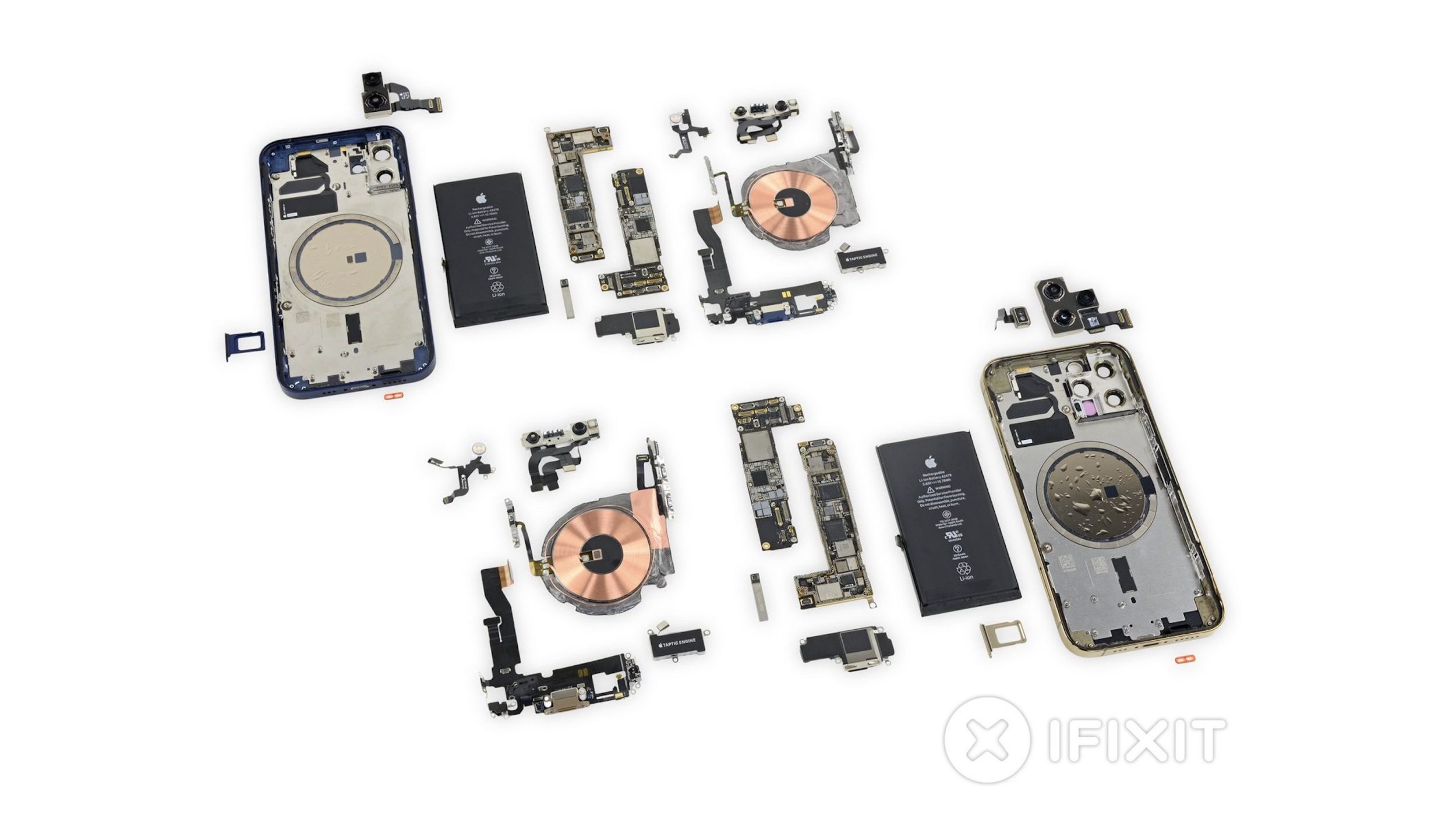

Zatiaľ čo inžinieri spoločnosti Cupertino v tom čase o tomto výskume nevedeli, zásadné rozdiely v spôsobe navrhovania zariadení Apple znamenajú, že telefóny so systémom iOS nemusia byť také zraniteľné ako systémy Android. Nová aplikácia tvrdí, že je schopná otestovať, či vaše zariadenie podlieha týmto chybám zabezpečenia, a v najbližších týždňoch by sa mohlo stať populárnym súborom na stiahnutie.

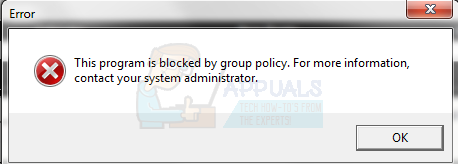

Niektorí odborníci na bezpečnosť systému Unix vyjadrili obavy zo súčasného stavu týchto aplikácií. Aj keď sa súčasný javí ako dobre navrhnutý nástroj, existuje riziko, že v budúcnosti nebude existovať.

Útočníci mohli zverejniť čistú verziu budúcej aplikácie s otvoreným zdrojovým kódom spojenú s binárnymi súbormi, ktoré boli zneužité. Mohlo by to spôsobiť, že si jednotlivci s dôrazom na bezpečnosť nainštalujú exploit.

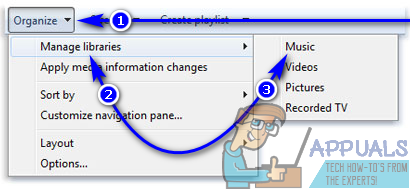

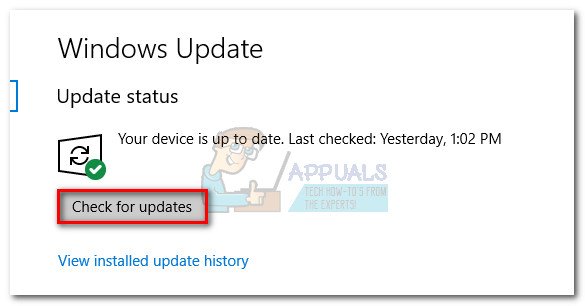

Aktuálny nástroj je k dispozícii v oficiálnych úložiskách. Vývojári vyzývajú používateľov, aby si nainštalovali iba tie nástroje, ktoré sú dostupné z týchto kanálov. Je vysoko nepravdepodobné, že by sa čokoľvek, čo z nich vyjde, stalo obeťou tohto konkrétneho typu sociálneho inžinierstva.

Značky Zabezpečenie systému Android