Ak sa na počítači so systémom Linux stretávate s nepredvídateľným správaním, je pravdepodobné, že trpíte problémom s konfiguráciou alebo hardvérom. S týmito dvoma podmienkami zvyčajne súvisia čudné udalosti. Niektoré grafické adaptéry bez inštalácie špeciálneho softvéru nefungujú a vyzerajú inak čudne. Možno ste tiež stratili údaje v dôsledku nesúladu súborového systému alebo niečoho iného neobvyklého, ako je tento. Napriek tomu by mohlo byť lákavé obviňovať takéto problémy z vírusu.

Vírus je pojem, ktorý mnoho ľudí nesprávne používa na označenie najrôznejších druhov škodlivého softvéru. Skutočné vírusové infekcie sú v systéme Linux výnimočne zriedkavé. Pamätajte, že GNU / Linux nie je najobľúbenejšou platformou pre spotrebné stroje. Výsledkom je teda relatívne málo hrozieb pre domácich používateľov systému Linux. Servery sú oveľa atraktívnejšie, aj keď pre distribúcie systému Google Android používané v smartfónoch a tabletoch existujú určité riziká. Pred panikou vždy nezabudnite vylúčiť ďalšie možnosti. Zraniteľnosti systému Linux sú často ezoterickejšie ako vírusové infekcie. Často sú to skôr podobné činy. Majte na pamäti tieto rady a nebudete musieť riešiť žiadne vážne problémy. Pamätajte, že tu uvedené príkazy sú mimoriadne nebezpečné a nemali by sa používať. Iba vám hovoríme, na čo si treba dať pozor. Aj keď sme v tomto procese vytvorili niekoľko snímok obrazovky, v skutočnosti sme na tento účel použili virtuálny stroj a nespôsobili sme poškodenie skutočnej štruktúry súborov.

Metóda 1: Prevencia pred bombami na zips

Zombové bomby sú obzvlášť problematické, pretože spôsobujú problémy rovnako všetkým problémom. Nevyužívajú operačný systém, ale skôr spôsob, akým fungujú archivátory súborov. Zneužitie bomby pomocou zipsu, ktoré poškodilo počítače s MS-DOS v 80. rokoch, by mohlo aj o 10 rokov spôsobiť smartfónom s Androidom úplne rovnaký problém.

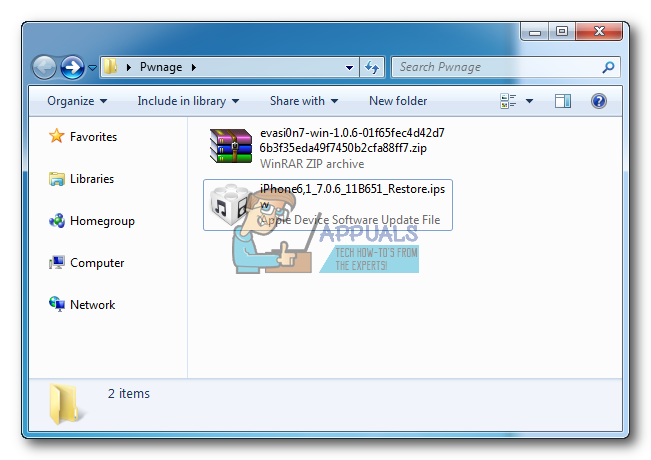

Vezmime si napríklad neslávne známy komprimovaný adresár 42.zip. Aj keď má klasický názov 42.zip, pretože zaberá 42 kilobajtov priestoru, mohol by ho vtipálek nazvať, ako by chcel. Archív obsahuje päť rôznych vrstiev vnorených archívov usporiadaných do sád po 16. Každá z nich obsahuje spodnú vrstvu, ktorá obsahuje približne 3,99 binárnych gigabajtov prázdnych znakov. Jedná sa o rovnaké nevyžiadané údaje, ktoré vychádzajú zo súboru zariadenia / dev / null v systéme Linux, ako aj zo zariadenia NUL v systémoch MS-DOS a Microsoft Windows. Pretože všetky znaky majú nulový charakter, je možné ich extrémne skomprimovať a vytvoriť tak veľmi malý súbor.

Všetky tieto nulové údaje spolu po dekompresii zaberajú približne 3,99 binárnych petabajtov priestoru. To stačí na zapísanie čo i len štruktúry súborov RAID. Nikdy nekomprimujte archívy, o ktorých si nie ste istí, aby ste predišli týmto problémom.

Ak by sa vám to niekedy stalo, reštartujte systém zo živého disku CD so systémom Linux, karty microSDHC alebo USB kľúča a vymažte nadbytočné súbory null a potom reštartujte počítač znova z hlavného systému súborov. Samotné údaje nie sú zvyčajne škodlivé. Toto zneužitie iba využíva skutočnosť, že väčšina súborových štruktúr a konfigurácií pamäte RAM nedokáže pojať toľko dát naraz.

Metóda 2: Využije príkazový trik

Nikdy nespúšťajte príkaz Bash alebo tcsh, ak si nie ste úplne istí, čo robí. Niektorí ľudia sa snažia presvedčiť nových používateľov systému Linux, aby spustili niečo, čo poškodí ich systém. Aj skúsení používatelia sa môžu nechať skĺznuť od veľmi prefíkaných vtipkárov, ktorí vytvárajú konkrétne typy nebezpečných príkazov. Najbežnejšie z nich sú vidlicové bomby. Tento typ zneužitia definuje funkciu, ktorá si potom hovorí sama. Každý novo vzniknutý podradený proces sa sám nazýva, kým nezlyhá celý systém a musí sa reštartovať.

Ak vás niekto požiada, aby ste spustili niečo absurdné, ako napríklad: ():;:, potom vás urážajú a pokúšajú sa vás prinútiť, aby ste havarovali. Stále viac a viac distribúcií Linuxu má teraz ochranu proti tomuto. Niektorí vám povedia, že definujete proces neplatným spôsobom.

Existuje aspoň jedna testovacia verzia FreeBSD, ktorá aktívne urazí každého používateľa, ktorý sa o to pokúsi, ale neumožňuje mu skutočne poškodiť jeho systém. Nikdy to neskúšajte, len aby ste to vyskúšali.

Metóda 3: Skúmanie neobvyklých skriptov

Kedykoľvek dostanete Python, Perl, Bash, Dash, tcsh alebo akýkoľvek iný typ skriptu, pred vyskúšaním si ho prezrite. V jeho vnútri sa môžu skrývať škodlivé príkazy. Prezrite si všetko, čo vyzerá ako veľa hexadecimálneho kódu. Napríklad:

„ Xff xff xff xff x68 xdf xd0 xdf xd9 x68 x8d x99'

„ Xdf x81 x68 x8d x92 xdf xd2 x54 x5e xf7 x16 xf7'

Tieto dva riadky sú prevzaté zo skriptu, ktorý zakódoval mimoriadne deštruktívny príkaz rm -rf / do hexadecimálneho kódu. Ak ste nevedeli, čo robíte, mohli ste ľahko zmeniť celú inštaláciu a spolu s ňou potenciálne aj bootovací systém UEFI.

Hľadajte príkazy, ktoré sa zdajú byť povrchne neškodné a ktoré sú potenciálne škodlivé. Možno poznáte spôsob, akým môžete použiť symbol> na presmerovanie výstupu z jedného príkazu do druhého. Ak uvidíte niečo podobné ako presmerovanie na niečo, čo sa volá / dev / sda alebo / dev / sdb, potom ide o pokus nahradiť dáta v zväzku odpadkami. Nechcete to robiť.

Ďalším, ktorý veľmi často uvidíte, je príkaz podobný tomuto:

mv / bin / * / dev / null

The / dev / null súbor zariadenia nie je nič viac ako bitový vedro. Je to bod, z ktorého niet návratu údajov. Tento príkaz presúva obsah súboru / hod adresár do / dev / null , ktorá odstráni všetko, čo je v nej. Pretože to vyžaduje prístup root, niektorí mazaní vtipálci namiesto toho napíšu niečo ako mv ~ / * / dev / null , pretože to robí to isté s adresárom používateľa, ale bez potreby špeciálneho prístupu. Niektoré distribúcie teraz vrátia chybové správy, ak sa o to pokúsite:

Venujte zvýšenú pozornosť všetkému, čo používa dd alebo mkfs.ext3 alebo mkfs.vfat príkazy. Tieto naformátujú jednotku a vyzerajú relatívne normálne.

Ešte raz nezabudnite, že by ste nikdy nemali spúšťať žiadny z týchto príkazov v živom súborovom systéme. Hovoríme vám iba to, na čo si treba dať pozor, a nechceme, aby si ktokoľvek pripíjal na ich údaje. Pred použitím externého súboru buďte opatrní a uistite sa, že viete, čo robíte.

4 minúty prečítané