Seagate

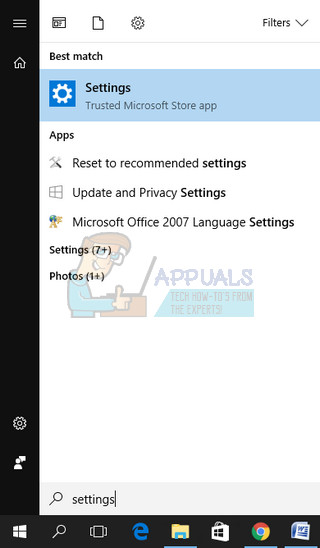

Seagate Media Server je mechanizmus UPnp / DLNA Network Attached Storage zabudovaný do osobného cloudu Seagate na použitie na individuálnej úrovni. V odporúčaní na webovej stránke venovanej vyhľadávaniu bezpečnostných chýb IoT, Summer of Pwnage, bolo objavených a prediskutovaných niekoľko zraniteľností v súvislosti so vstrekovaním SQL na serveri Seagate Media Server, ktoré riskovali načítanie a úpravu osobných údajov uložených v databáze používanej serverom médií.

Seagate Personal Cloud je cloudové úložisko, ktoré sa používa na ukladanie fotografií, videí a iných druhov multimédií na serveri médií. Pretože sa osobné údaje nahrávajú do tohto cloudu, sú chránené autorizačnými kontrolami a zabezpečením heslom. V rámci jeho usporiadania však existuje verejný priečinok, do ktorého majú neoprávnené používatelia právo nahrávať údaje a súbory.

Podľa poradný , toto zariadenie verejného priečinka môže byť zneužité škodlivými útočníkmi, keď nahrajú problematické súbory a médiá do priečinka v cloude. Súbory týchto neoprávnených útočníkov sa potom môžu správať tak, ako boli navrhnuté, čo umožňuje ľubovoľné načítanie a úpravu údajov v databáze mediálneho servera. Skutočnosť, že server Seagate Media Server používa samostatnú databázu SQLite3, našťastie obmedzuje škodlivú aktivitu týchto útočníkov a rozsah, v akom môžu túto chybu zabezpečenia zneužiť.

TO dôkaz koncepcie je k dispozícii spolu s odporúčaním, ktoré ukazuje, že webový rámec Django používaný na serveri médií sa zaoberá príponami .psp. Všetky nahrané súbory, ktoré obsahujú toto rozšírenie, sú okamžite presmerované do časti cloudu Seagate Media Server prostredníctvom protokolu FastCGI. Manipulácia s príponami a vkladanie škodlivých súborov na server médií prostredníctvom verejného priečinka týmto spôsobom by mohla útočníkom umožniť spustiť kód na načítanie údajov zo servera alebo podrobne upraviť to, čo už existuje.

Zistilo sa, že tieto chyby zabezpečenia pomocou injekcie ovplyvňujú verzie firmvéru Seagate Personal Cloud SRN21C verzie 4.3.16.0 a 4.3.18.0. Aj keď boli jediné testované, predajca očakáva, že môžu byť ovplyvnené aj ďalšie verzie. Na zmiernenie týchto rizík nová verzia firmvéru 4.3.19.3 bola vydaná pre osobný cloud Seagate, ktorý zatvára mechanizmy verejného priečinka a presmerovania rozšírenia, ktoré umožňujú tento druh chyby zabezpečenia.

![[Oprava] Chyba (Kód 43) s AMD Radeon GPU](https://jf-balio.pt/img/how-tos/62/error-with-amd-radeon-gpu.png)