LockCrypt Ransomware. Opravte infikovaný počítač

Pomerne slabší škodlivý ransomvér, LockCrypt, pracuje pod radarom na uskutočňovanie útokov počítačovej kriminality malého rozsahu od júna 2017. Najvýznamnejší bol vo februári a marci tohto roku, ale vzhľadom na to, že ransomvér musí byť nainštalovaný manuálne na zariadeniach, aby sa prejavili, nepredstavoval tak veľkú hrozbu ako niektoré z najslávnejších kryptok zločineckých výkupných súborov, jedným z nich je GrandCrab. Po analýze (a vzorka získané od VirusTotal) antivírusovými firmami ako rumunská spoločnosť BitDefender a MalwareBytes Research Lab, odhalili bezpečnostní experti niekoľko nedostatkov v programovaní ransomvéru, ktoré je možné napraviť a dešifrovať ukradnuté súbory. Na základe zhromaždených informácií spoločnosť BitDefender vydala server Nástroj na dešifrovanie ktorý dokáže obnoviť súbory vo všetkých verziách ransomvéru LockCrypt okrem najnovšej.

Podľa dôkladného výskumu spoločnosti MalwareBytes Lab správa ktorá analyzuje škodlivý softvér zvnútra aj zvonka, prvou chybou objavenou v aplikácii LockCrypt je skutočnosť, že vyžaduje ručnú inštaláciu a oprávnenie správcu. Ak sú tieto podmienky splnené, spustí sa spustiteľný súbor, ktorý umiestni súbor wwvcm.exe do priečinka C: Windows a pridá tiež zodpovedajúci kľúč databázy Registry. Akonáhle ransomvér začne prenikať do systému, zašifruje všetky súbory, ku ktorým má prístup, vrátane súborov .exe, a zastaví tak systémové procesy, aby sa zabezpečilo, že jeho vlastný proces bude neprerušovaný. Názvy súborov sa menia na náhodné alfanumerické reťazce base64 a ich prípony sú nastavené na .1btc. Na konci procesu sa spustí poznámka o výkupnom a v registri HKEY_LOCAL_MACHINE sa uložia ďalšie informácie, ktoré obsahujú pridelené „ID“ napadnutého používateľa a pripomenutia pokynov na obnovenie súboru.

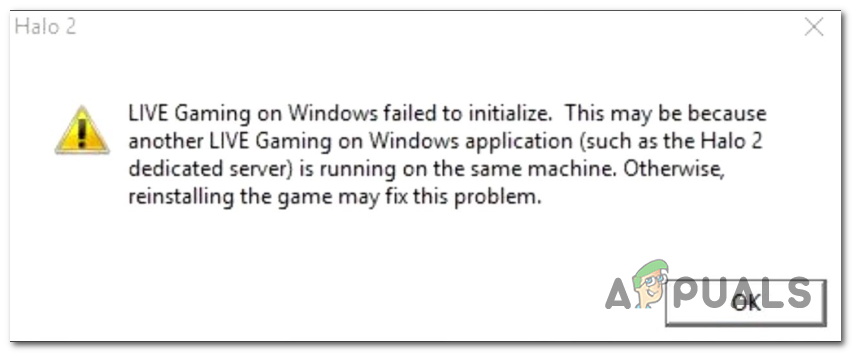

Vyskakovacie okno poznámky LockCrypt Ransomware. MalwareBytes Lab

Aj keď je tento ransomvér spustiteľný bez internetového pripojenia, v prípade, že je pripojený, vedci zistili, že komunikuje s CnC v Iráne a zasiela mu alfanumerické údaje base64, ktoré sa dešifrujú na pridelené ID, operačný systém a napadnuté zariadenie. ransomvér brzdiaci umiestnenie na jednotke. Vedci zistili, že kód škodlivého softvéru používa funkciu GetTickCount na nastavenie náhodných alfanumerických mien a komunikácií, ktoré nie sú mimoriadne silnými kódmi na dešifrovanie. To sa deje v dvoch častiach: prvá používa operáciu XOR, zatiaľ čo druhá používa XOR, ako aj ROL a bitový swap. Vďaka týmto slabým metódam je kód škodlivého softvéru ľahko dešifrovateľný, a tak ho BitDefender dokázal manipulovať s cieľom vytvoriť dešifrovací nástroj pre uzamknuté súbory .1btc.

BitDefender preskúmal viac verzií ransomvéru LockCrypt, aby vytvoril verejne dostupný nástroj BitDefender, ktorý dokáže dešifrovať súbory .1btc. Ostatné verzie škodlivého softvéru tiež šifrujú súbory na prípony .lock, .2018 a .mich, ktoré sú tiež dešifrovateľné pri kontakte s bezpečnostným výskumníkom. Michael Gillespie . Zdá sa, že najnovšia verzia ransomvéru šifruje súbory do prípony .BI_D, pre ktorú ešte nie je navrhnutý dešifrovací mechanizmus, ale všetky predchádzajúce verzie sú teraz ľahko dešifrovať.