Docker, Inc.

Teraz sa potvrdilo, že Dockerov tím musel vytiahnuť 17 rôznych obrázkov kontajnerov, v ktorých boli uložené nebezpečné zadné vrátka. Tieto zadné vrátka sa používali na inštaláciu vecí ako hacknutý softvér na ťažbu kryptomeny a reverzné škrupiny na serveroch približne posledný rok. Nové obrázky Dockeru neprechádzajú nijakým procesom bezpečnostného auditu, preto boli uvedené v centre Docker Hub hneď po zverejnení v máji 2017.

Všetky obrazové súbory nahral jeden jednotlivec alebo skupina pôsobiaca pod docker123321, ktorý je viazaný na register, ktorý bol vymazaný 10. mája tohto roku. Niekoľko balíkov bolo nainštalovaných viac ako miliónkrát, čo však nevyhnutne neznamená, že skutočne infikovali toľko počítačov. Nie všetky zadné vrátka mohli byť niekedy aktivované a používatelia ich mohli nainštalovať viackrát alebo umiestniť na rôzne typy virtualizovaných serverov.

Docker aj Kubernetes, čo je aplikácia na správu rozsiahlych nasadení obrazov Docker, začali zobrazovať nepravidelné aktivity už v septembri 2017, obrázky však boli stiahnuté iba relatívne nedávno. Používatelia hlásili neobvyklé udalosti na cloudových serveroch a správy sa zverejňovali na stránkach GitHub a tiež na populárnej stránke sociálnych sietí.

Bezpečnostní experti na Linux tvrdia, že vo väčšine prípadov, keď boli útoky skutočne úspešné, tí, ktorí útoky uskutočňovali, používali nakazené obrazové súbory na spustenie nejakej formy softvéru XMRig na viktimizovaných serveroch s cieľom ťažiť mince Monero. To poskytlo útočníkom schopnosť ťažiť Monero v hodnote viac ako 90 000 dolárov v závislosti od aktuálnych výmenných kurzov.

Niektoré servery od 15. júna môžu byť stále ohrozené. Aj keby boli poškodené obrázky odstránené, útočníci mohli získať nejaký iný prostriedok na manipuláciu so serverom. Niektorí odborníci na bezpečnosť odporúčajú čisté utieranie serverov. Zašli tak ďaleko, že naznačili, že sťahovanie obrázkov z DockerHub bez toho, aby vedeli, čo v nich je, môže byť pre budúcnosť nebezpečným postupom.

Tých, ktorí iba niekedy nasadili domáce obrázky v prostrediach Docker a Kubernetes, sa to však nedotkne. To isté platí pre tých, ktorí nikdy nepoužili iba certifikované obrázky.

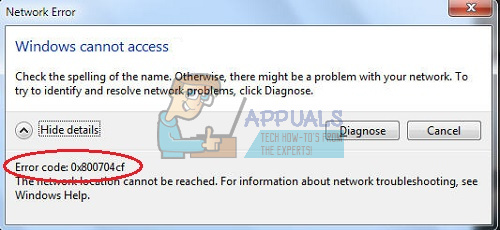

![Chyba sieťového pripojenia 0x00028002 [rýchla oprava]](https://jf-balio.pt/img/how-tos/95/network-connection-error-0x00028002.png)