Informácie a bezpečnostné ustanovenia spoločnosti Dahua. IFSEC Global

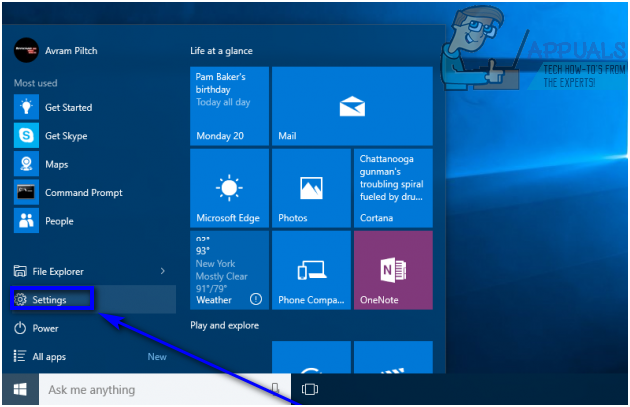

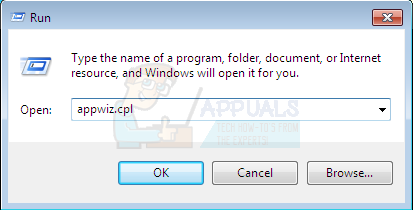

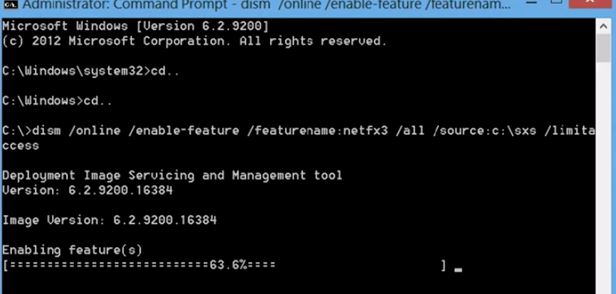

Keď sa ľudia odvracajú od fyzických domácich strážcov, bezpečnostných pracovníkov a strážených zvierat k bezpečnostným kamerám s uzavretým televíznym okruhom (CCTV) digitálneho videa (DVR), hackeri našli zraniteľnosť v starších technológiách, ktoré umožňujú narušenie prístupu k nainštalovaným účtom domáceho sledovacieho zariadenia ktoré môžu vlastníkov ohroziť. Dahua je popredná spoločnosť v oblasti bezpečnostnej a sledovacej technológie, ktorá poskytuje aktuálne zabezpečené riešenia na nahradenie zastaraných modulov využívajúcich už existujúce pripojenia a kabeláž. Zdá sa však, že existuje zraniteľnosť, ktorá je známa od roku 2013 v zariadeniach Dahua na zobrazovanie DVR, ku ktorým bola zaslaná aktualizácia na aktualizáciu zabezpečenia, ale keďže mnoho používateľov nevyužilo bezplatnú aktualizáciu, tisíce zariadení im boli odcudzené prístupové údaje a teraz sú označené červeným rizikom.

Tento exploit bol pred predstavením verejnosti podrobne preskúmaný a podrobne napísaný. The správa CVE-2013-6117, objavené a podrobne opísané Jakeom Reynoldsom, vysvetľuje, že zneužitie začína hackerom, ktorý zaháji protokol riadenia prenosu so zariadením Dahua na porte 37777 pre užitočné zaťaženie. Na túto žiadosť zariadenie potom automaticky odošle svoje poverenia systému dynamického názvu domény, ktoré potom môže hacker použiť na vzdialený prístup k zariadeniu, na manipuláciu s jeho uloženým obsahom a na manipuláciu s jeho konfiguráciami. Odkedy bola chyba zverejnená, boli odosielané žiadosti o aktualizáciu, ale keďže sa mnoho používateľov rozhodlo upustiť od aktualizácií, ich poverenia boli odcudzené a teraz sú k dispozícii vo vyhľadávači ZoomEye, ktorý zaznamenáva informácie získané z rôznych zariadení a online webových stránok.

ZoomEye Cyberspace Search Engine. ICS ZoomEye

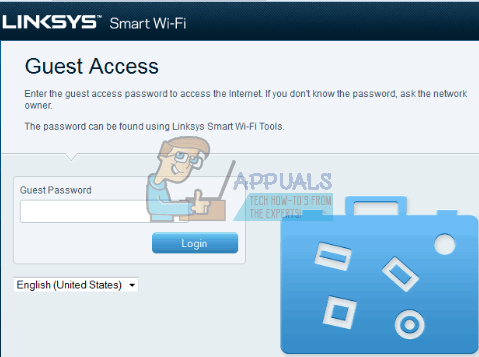

Zariadenia DVR Dahua pracujú cez port TCP 37777, cez ktorý používajú jednoduchý binárny protokol na prístup ku kamerovému systému DVR zo vzdialeného umiestnenia v sieti. V žiadnom okamihu tohto procesu nie je potrebné dostatočné overenie totožnosti, ako sa to očakáva pri jednorazových binárnych postupoch. Jedná sa o priame pripojenie k portu zariadenia a umožňuje prístup k aktuálnym tokom záznamov, ako aj k predtým zaznamenaným záznamom, ktoré je možné spravovať a vymazať na diaľku. ActiveX, PSS, iDMSS a podobne umožňujú hackerovi obísť aj poskytnutú minimálnu prihlasovaciu stránku, ktorá potom umožňuje hackerovi odosielať neoprávnené požiadavky, ktoré môžu robiť všetko od vymazania rekordéra DVR po zmenu prístupových údajov. V inom scenári môže hacker získať prístup k portu TCP 37777 a zmerať tak firmvér a sériové číslo používaného DVR. S využitím nasledujúcich jednorazových binárnych protokolov môže získať e-mailové, DDNS a FTP informácie uložené v zariadení. Tieto informácie možno použiť na sledovanie prihlasovacej stránky webového portálu vzdialeného prístupu DVR a potom môže hacker získať prístup k sledovaným streamom a záberom. A to v prípade, že hacker tento proces neprekoná a celkom obíde prihlasovaciu stránku, ako bolo uvedené vyššie.

Stránka vzdialeného prihlásenia na webe. Hĺbková bezpečnosť

Pri pohľade do záznamov programu ZoomEye je zrejmé, že táto chyba bola zneužitá na prístup k stovkám tisícov rekordérov a získanie ich prístupových údajov na vzdialené prezeranie prostredníctvom webového portálu produktu. Protokoly tisícov hesiel sú uložené na serveri ZoomEye s jednoduchým prístupom a jednoduché vyhľadávanie hesiel alebo používateľských mien môže vrátiť neuveriteľné počty prístupov. Pri prehľadávaní zozbieraných údajov nie je potešujúce vidieť, že asi 14 000 ľudí si ponechá svoje heslo ako „heslo“, ale to nie je priamym problémom tejto zraniteľnosti. Spoločnosť Dahua vydala aktualizáciu, ktorá pridáva ďalšie úrovne zabezpečenia, aby sa zabránilo neoprávnenému prístupu k záznamom z kamery, ale napriek tomu vzdialený prístup udržuje celý proces trochu nedôverčivý, pretože prístup nie je časovo a miestne obmedzený a rovnako dobre ako vlastník môže na diaľku preniknúť do svojich kamier, môže to aj hacker, ktorý dokáže ukradnúť prihlasovacie údaje. Ako bolo vysvetlené vyššie, ich odcudzenie nie je príliš ťažké, keď všetky zariadenia Dahua fungujú na jednotných portoch a pripojeniach.

![[Oprava] Kód chyby 1606 (nemôže získať prístup k umiestneniu v sieti)](https://jf-balio.pt/img/how-tos/48/error-code-1606.png)