Projekt Monero, CryptoNews

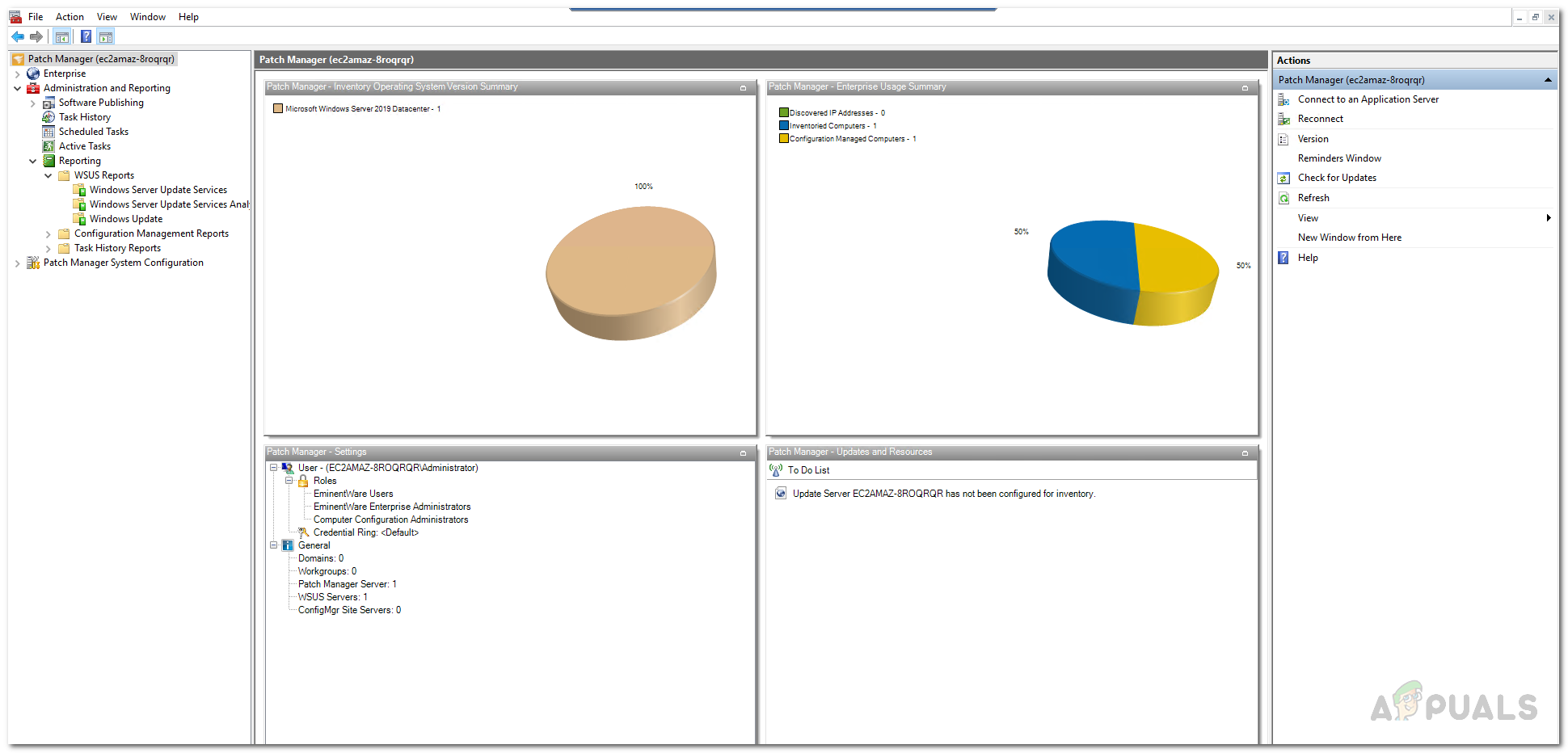

Podľa správy, ktorú pôvodne zverejnili bezpečnostní analytici spoločnosti Palo Alto Networks, sa najmenej päť percent všetkých tokenov Monero, ktoré sú momentálne v obehu na trhu, vyťažilo pomocou malvéru. To znamená, že kriminálne organizácie použili narušenie bezpečnosti na serveroch a strojoch koncových používateľov na ťažbu viac ako 790 000 coinov Monero, známych tiež ako XMR. Mierne okolo 20 miliónov hashov za sekundu, čo sú zhruba dve percentá celej hashovacej sily siete Monero, pochádzalo z infikovaných zariadení počas minulého roka.

Ak vezmeme do úvahy súčasné výmenné kurzy, ťažkosti so sieťou a ďalšie faktory, toto pôsobivé množstvo výpočtovej sily sa pre tieto skupiny stále pretransformuje na niečo okolo 30 000 dolárov každý deň, čo je v porovnaní so sebou značné množstvo peňazí. Najvyššie tri hashové sadzby ťažia Monero každý deň od 1 600 do 2 700 dolárov.

Bezpečnostní experti na Linux boli prekvapení, keď sa v januári dozvedeli, že malware RubyMiner používaný na ťažbu Monera v tejto metóde sa v skutočnosti zameriaval na servery, na ktorých beží GNU / Linux, ako aj na tie, na ktorých sú ako súčasť ich systémového softvéru spustené balíčky serverov Microsoft Windows.

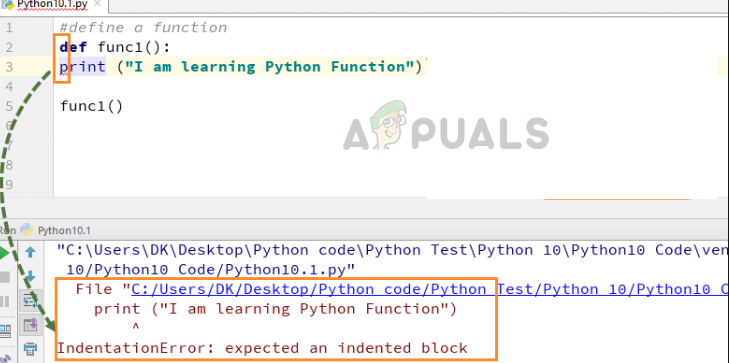

Využitie na strojoch so systémom Linux obsahovalo sadu príkazov shellu a umožnilo útočníkom vyčistiť úlohy cron pred pridaním ich vlastných. Táto nová úloha cron stiahne shell skript, ktorý je hostený v textových súboroch robots.txt, ktoré sú štandardnou súčasťou väčšiny webových domén.

Tento skript môže nakoniec stiahnuť a nainštalovať nepodporovanú verziu inak legitímnej aplikácie XMRig Monero miner. Program PyCryptoMiner bol zameraný aj na servery Linux. Ďalšia skupina malvéru Monero miner sa vydala po serveroch Oracle WebLogic.

Našťastie tieto exploity nedokázali spôsobiť veľké škody, pretože útočníci sa spoliehali na staršie exploity, ktoré odborníci na bezpečnosť Linuxu už dávno zistili, ako sa k nim pripojiť. To viedlo niektorých v komunite open-source k domnienke, že útočníci idú po strojoch s inštaláciami operačného systému, ktoré sú zastarané z hľadiska servera.

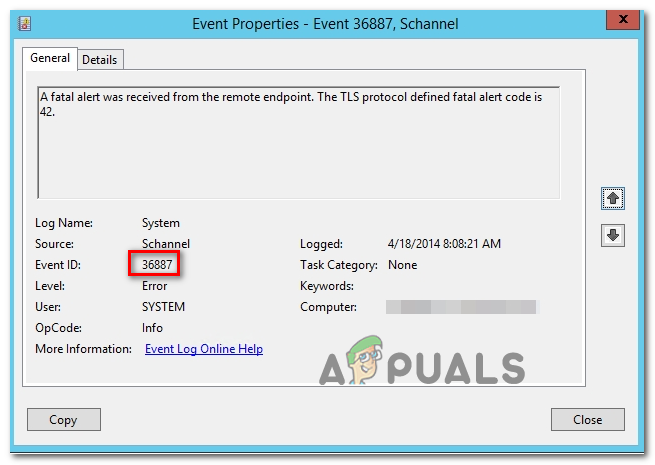

Posledné pôsobivejšie čísla uvedené v tejto správe by však naznačovali, že novšie útoky môžu využívať výhody nedávneho zneužitia v systéme Windows aj GNU / Linux.